Het lijkt erop dat geen dag voorbij gaat zonder dat je iets hoort over het hacken van een website of het stelen van creditcardgegevens of andere gevoelige informatie.

Het lijkt erop dat geen dag voorbij gaat zonder dat je iets hoort over het hacken van een website of het stelen van creditcardgegevens of andere gevoelige informatie.De markt van E-commerce is booming business, en dat biedt nog meer mogelijkheden voor hackers. Er zijn veel kant en klare e-commerce platforms beschikbaar, die gemakkelijk te installeren en eenvoudig te beheren zonder extra kosten. Daarbij is 'Magento' een van de meest populaire.

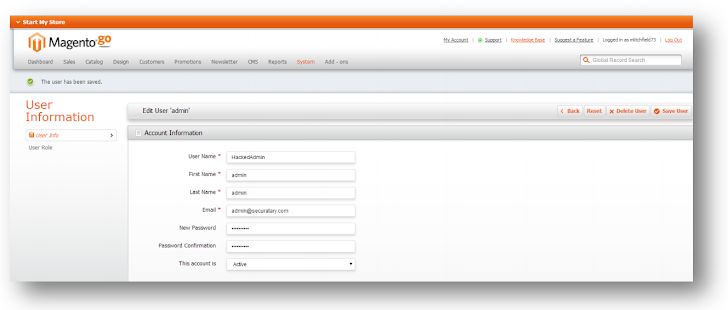

Onlangs hebben security onderzoekers van Securatary een kritische cross-store kwetsbaarheid in het Magento platform gemeld. Hierbij verkrijgen aanvallers 'escalation privileges' door het creëren van een gebruiker met beheerdersrechten op elke 'Gostorego' online winkel.

De 'authentication bypass' kwetsbaarheid is van toepassing op ongeveer 20.000 sites. Om het lek te misbruiken, zal de aanvaller de HOST header moeten modificeren. Een envoudige aanpassing van de URI het GET-request volstaat.

De "Stealth mode" zoals het geonoemd wordt, stelt kan de aanvaller o.a. in staat om credits en waardebonnen te stelen, de prijs van product te veranderen in meer dan 20.000 webwinkels.

De "Stealth mode" zoals het geonoemd wordt, stelt kan de aanvaller o.a. in staat om credits en waardebonnen te stelen, de prijs van product te veranderen in meer dan 20.000 webwinkels.Al deze verzoeken "imiteren" de eigenaar van de webwinkel waardoor er geen ahterdocht wordt gewekt."

Om de kwetsbaarheid aan te tonen heeft de security-onderzoeker de Burp suite gebruikt. Hiermee kan een aanvaller gemakkelijk het login verzoek vast te leggen, de 'host entry' in de header veranderen, en alle andere faciliteiten voor het toevoegen van een nieuwe gebruikers uitvoeren.

The Security Company heeft de kwetsbaarheid aan eBay gemeld (Zij zijn eigenaar zijn van het Magento project)